Förderjahr 2017 / Science Call #1 / ProjektID: / Projekt: SEPSES

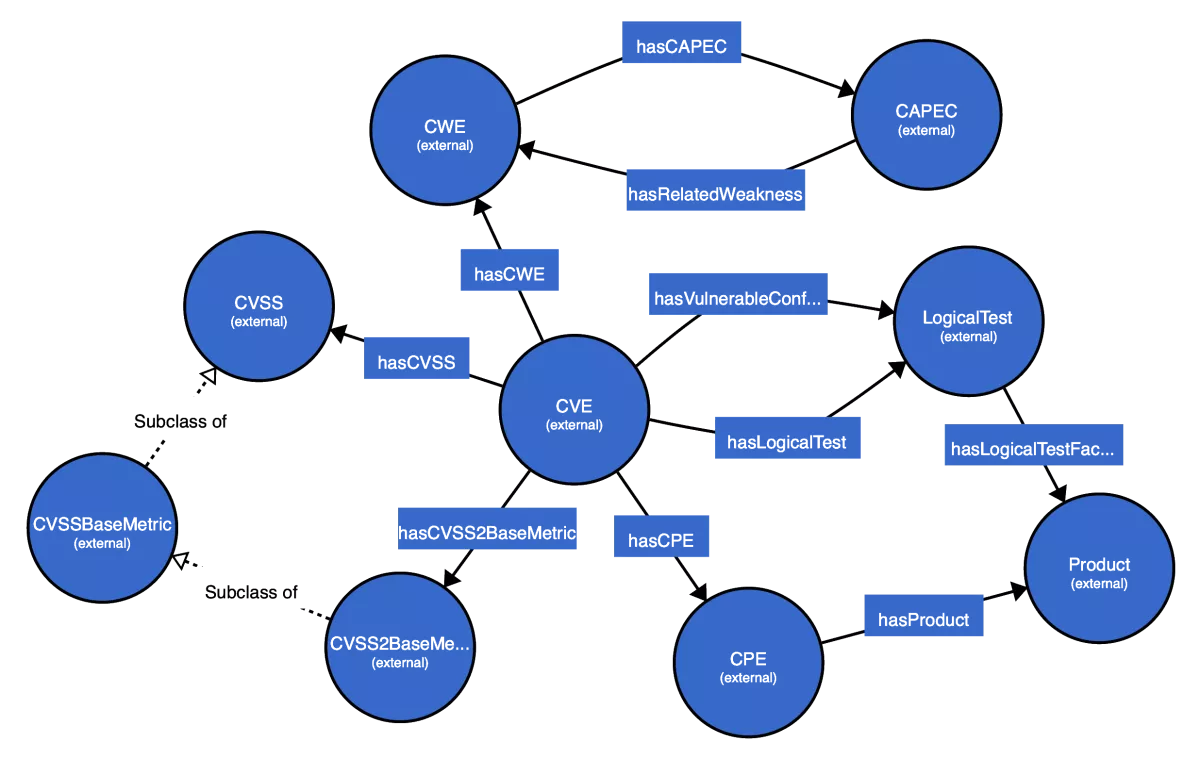

Im Rahmen des SEPSES-Projekts haben wir einen Cybersecurity Knowledge Graph (CSKG) entwickelt, der Informationen zu identifizierten Software-Schwachstellen, konzeptuellen Entwicklungsfehlern und Angriffsmustern aus verschiedenen öffentlich zugänglichen Quellen integriert und verknüpft.

Obwohl eine Vielzahl an Informationsquellen für Informationssicherheit zu Verfügung stehen, sind diese in der Regel isoliert und können nicht direkt verknüpft und integriert werden. Darüber hinaus verwenden diese zumeist heterogene Datenstrukturen, die semantische nicht aufeinander abgestimmt sind. Der integrierte Cybersecurity Knowledge Graph soll Sicherheitsexperten und Analysten dabei unterstützen, relevante Informationen zu finden und Zusammenhänge zu verstehen. Diese semantisch explizite Repräsentation und Verlinkung des Sicherheitswissens kann auch für unterschiedliche Szenarien, wie z.B. automatisierte Feststellung von Schwachstellen in der eigenen Infrastruktur oder Anreicherung von Sicherheitsmeldung mit Kontextinformation, eingesetzt werden.

Der Wissensgraph wird kontinuierlich automatisiert aktualisiert, um die häufigen Updates in den zugrundeliegenden Inputquellen abzubilden. Wir binden momentan 5 Quellen ein (CAPEC, CPE, CVE, CVSS, CWE) und bieten eine Reihe an Zugriffsmöglichkeiten, wie ein Linked Data Interface, einen SPARQL Endpoint, ein Triple Pattern Fragments Interface und Data dumps.

Resources

- Linked Data Interface:

- SPARQL endpoint

- Triple Pattern Fragments Interface

- Data Dumps

- Cyber-KG – Converter Engine

Vocabularies

- Common Attack Pattern Enumeration and Classification (CAPEC)

- Common Platform Enumeration (CPE)

- Common Vulnerabilities and Exposure (CVE)

- Common Vulnerability Scoring System (CVSS)

- Common Weakness Enumeration Specification (CWE)

- Snort Rule Community Specification (SnortRule)

Alle Details finden sich auf der Webseite: http://sepses.ifs.tuwien.ac.at/index.php/cyber-kg/

Andreas Ekelhart